Magnet AXIOM Cyber

Simplifiez vos enquêtes

Axiom Cyber est une solution de criminalistique numérique et de réponse aux incidents destinée aux organisations qui ont besoin d’acquérir et d’analyser à distance des preuves provenant d’ordinateurs, du cloud, de l’Internet des objets et d’appareils mobiles.

Axiom Cyber est une solution de criminalistique numérique à la fois robuste et intuitive qui vous permet de démêler et de comprendre efficacement les cybermenaces.

Chaque jour, des organisations de toute taille sont victimes de menaces à la cybersécurité. Grâce à son approche axée sur les artefacts et à l’acquisition à distance intégrée, Magnet AXIOM Cyber vous aide à comprendre rapidement les incidents de sécurité pour assurer la protection de votre organisation à l’avenir.

Utilisez AXIOM Cyber pour les enquêtes des RH et les enquêtes sur les menaces internes, mais aussi pour l’analyse des causes profondes qui permettront d’intervenir en cas d’incident.

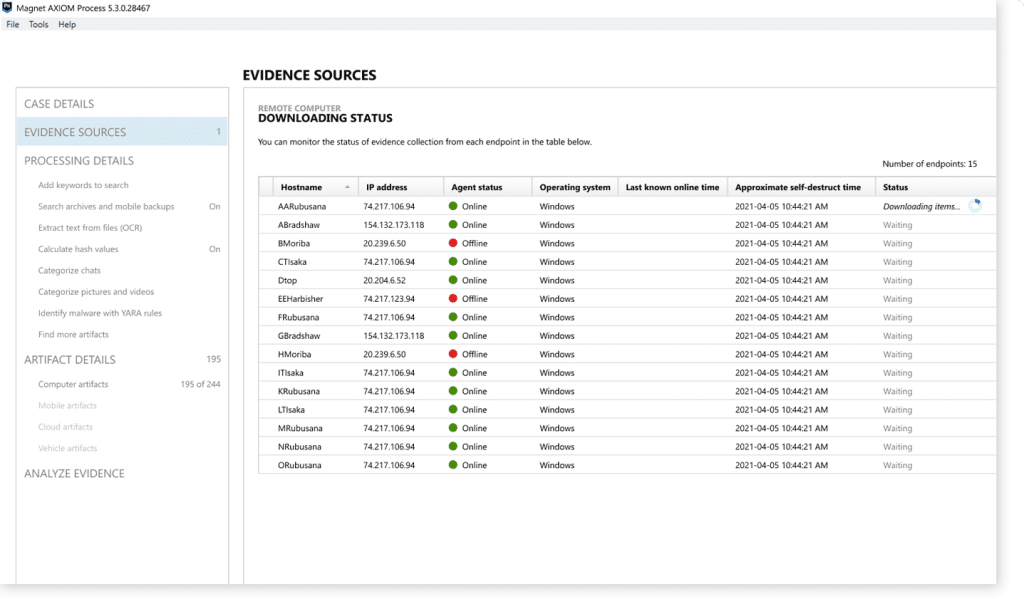

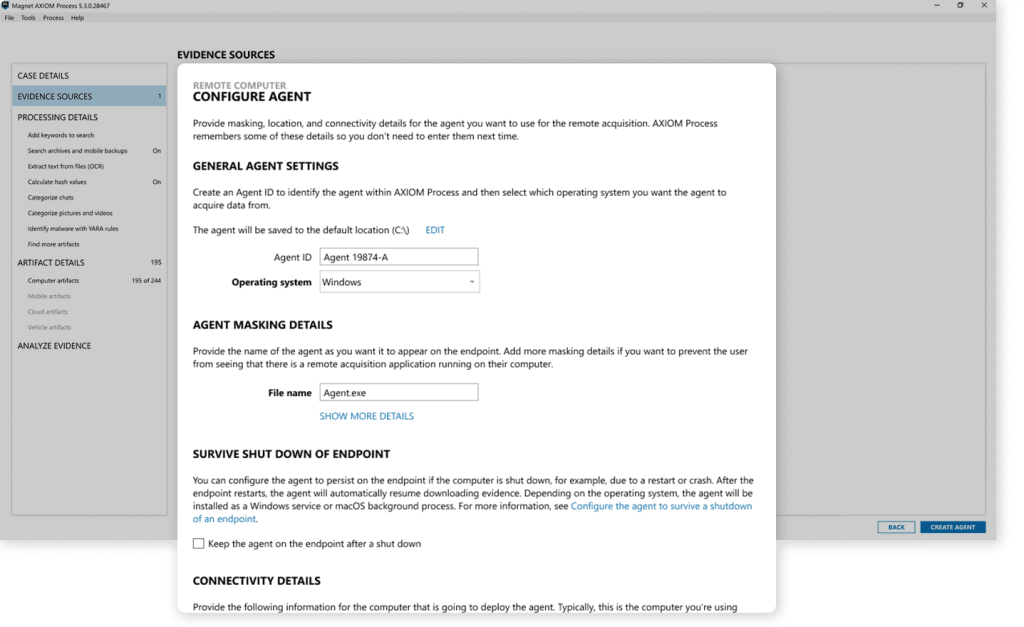

Collecte à distance avancée

Obtenez les données dont vous avez besoin grâce à des collectes ciblées à distance et hors réseau à partir de points terminaux Mac, Windows et Linux. Acquérez et analysez les artefacts des disques physiques et de la mémoire volatile pour obtenir un tableau complet de l’incident.

Principaux points à retenir:

- Écriture des données collectées dans un conteneur AFF4-L fiable du point de vue de la criminalistique.

- Utilisation d’emplacements ciblés pour acquérir uniquement les données pertinentes.

- Reprise automatique des collectes si une cible se déconnecte et se reconnecte.

Renseignements exploitables sur les dossiers

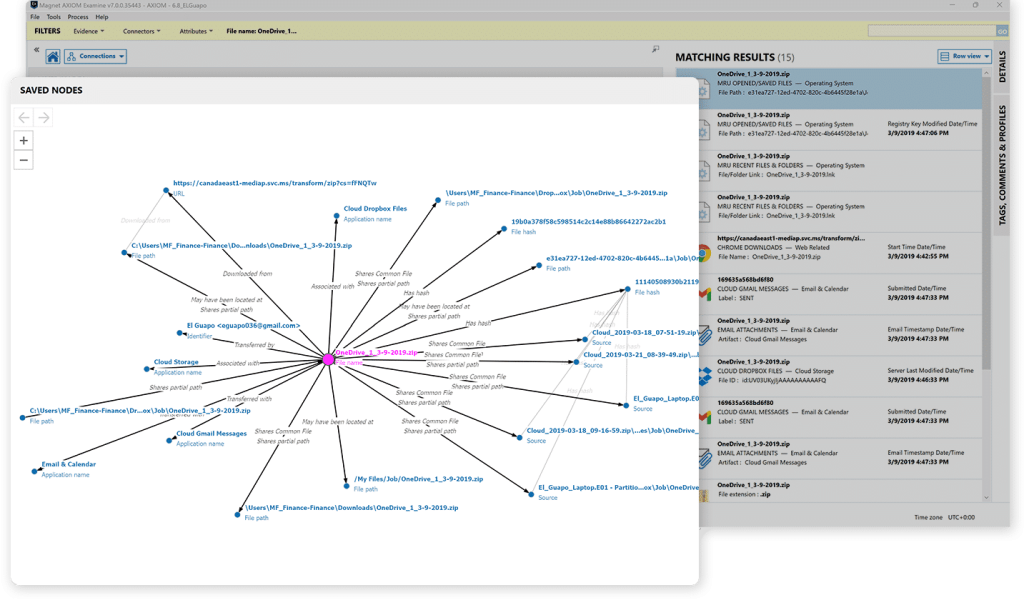

L’approche axée sur les artefacts d’Axiom Cyber permet de présenter immédiatement les données nécessaires pour traiter efficacement votre dossier. De puissantes fonctionnalités d’analyse telles que Timeline, Connections, les règles YARA et Magnet.AI créent des informations exploitables.

Les visualisations de données vous aident à relier rapidement les points entre tous les artefacts de votre dossier.

Principaux points à retenir:

- Axiom Cyber fait rapidement apparaître les artefacts pertinents pour le dossier.

- Des vues multiples des données, comme Email Explorer, donnent le contexte nécessaire pour dresser le tableau complet d’un incident.

- Établissement de connexions et des relations entre les preuves provenant de différentes sources.

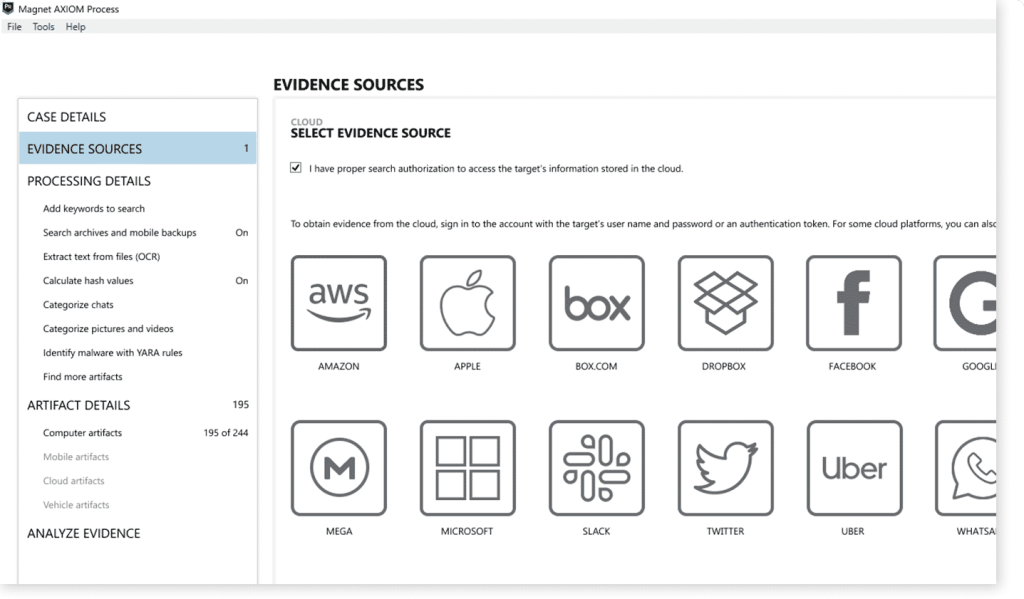

Déploiement en cloud

Obtenez la flexibilité dont votre équipe a besoin en hébergeant Axiom Cyber sur AWS ou Azure. L’hébergement d’Axiom Cyber dans le cloud réduit les coûts et la maintenance de votre laboratoire et permet d’effectuer des collectes à partir de points terminaux hors réseau.

Principaux points à retenir:

- Tout poste de travail peut accéder et se connecter à la licence cloud disponible.

- Réduction de la dépendance à l’égard du matériel de laboratoire et de la maintenance

- Augmentation de la vitesse et de la disponibilité des outils DFIR critiques.

Fonctionnalités et flux de travail permettant de gagner du temps

Vos enquêtes doivent être rapides, c’est pourquoi Axiom Cyber dispose d’une gamme de fonctionnalités permettant de gagner du temps, comme la collecte en file d’attente et les profils de localisation ciblés, afin de limiter les tâches manuelles et répétitives.

Principaux points à retenir:

- Conçu et développé pour concilier fiabilité du fonctionnement et facilité d’utilisation.

- Des améliorations fréquentes des fonctionnalités permettent d’affiner et d’améliorer les flux de travail et les processus.

- Les fonctionnalités permettant de gagner du temps aident les équipes DFIR à se concentrer sur les activités qui requièrent leurs compétences spécialisées.